新年度を迎え、組織体制の変更や異動などで、新しいメンバーとのメールのやり取りが急増するこの時期。皆様、メール環境の整備は万全でしょうか?「自分のメールアドレスから、自分宛てに不審なログイン通知が届いた」 「自社のドメインを名乗る詐欺メールが、お客様に届いてしまったかもしれない」

新年度を迎え、組織体制の変更や異動などで、新しいメンバーとのメールのやり取りが急増するこの時期。皆様、メール環境の整備は万全でしょうか?「自分のメールアドレスから、自分宛てに不審なログイン通知が届いた」 「自社のドメインを名乗る詐欺メールが、お客様に届いてしまったかもしれない」

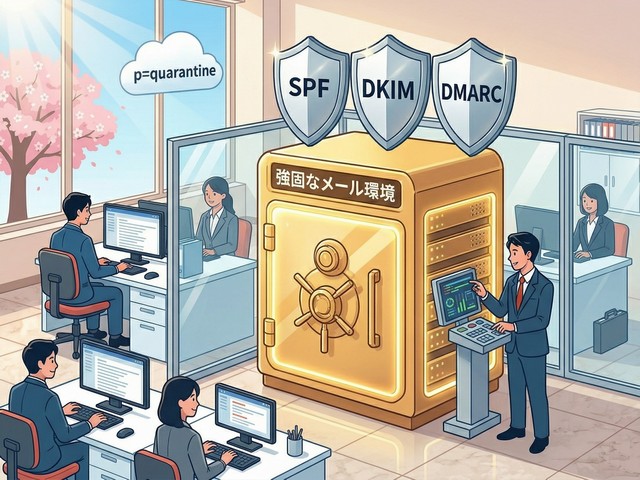

もし今、このような問題に直面しているなら、早急に自社ドメインのメールセキュリティ設定(SPF、DKIM、DMARC)を見直す必要があります。

昨今、メールを取り巻く環境は激変しています。今回は、中小企業のIT・総務担当者の皆様に向けて、なぜ今設定の見直しが必要なのか、そして「本当に機能する」スパム対策の設定ポイントをわかりやすく解説します。

なぜ今、メールのセキュリティ見直しが急務なのか?

Gmailなど、大手プロバイダのスパム判定が厳格化

近年、フィッシング詐欺やマルウェア感染を狙った悪質なスパムメールが急増し、手口も巧妙化しています。これに対抗するため、Google(Gmail)やYahoo!などの大手メールプロバイダは、メールの受信ポリシーを大幅に厳格化しました。

現在では、「SPF」「DKIM」「DMARC」という3つの送信者認証技術が正しく設定されていないメールは、無条件で迷惑メールフォルダに入れられたり、受信そのものを拒否されたりするようになっています。設定を怠ると、自社から送る重要なお知らせや請求書が、取引先に届かなくなるリスクがあるのです。

SPF、DKIM、DMARCとはなにか

これらは「このメールは偽物(なりすまし)じゃないですよ」と証明するための3点セットです。

SPF(リスト照合)

要約: 「許可されたサーバー」から送っているか確認。

イメージ: 「あらかじめ登録された住所(IPアドレス)」から届いたかチェックする。

DKIM(電子署名)

要約: メールに「電子的なハンコ」を押し、改ざんを防止。

イメージ: 封筒のシールが剥がされていないか、本人のサインがあるかチェックする。

DMARC(不合格時のルール)

要約: SPFやDKIMがダメだった時の「後片付け」を指定。

イメージ: 「怪しいメールは拒否してね」「迷惑メールに入れてね」という指示書。

最近はGoogleなどのルールが厳しくなり、この3つを正しく設定していないと、相手にメールが届かない(迷惑メールに入る)ことが増えています。

それぞれの内容を詳しく知りたい方は以下のページをご覧ください。

「自社ドメインのなりすまし」は放置すると信用問題に

攻撃者は、セキュリティの甘い企業のドメインを勝手に名乗り(なりすまし)、ウイルス付きメールや詐欺メールをばらまきます。もし自社ドメインが踏み台にされれば、企業の信用失墜に直結します。自社のブランドと取引先を守るためにも、なりすましをブロックする設定は必須の時代です。

陥りがちな罠:「設定済み」でもすり抜ける理由

「うちはレンタルサーバーの案内に従って、SPFもDKIMもDMARCも設定したから大丈夫!」と思っていませんか?

実は、「設定はしているが、設定が緩いためにスパムを防げていない」というケースが非常に多く見受けられます。

特に、「会社のメールをエックスサーバー等のレンタルサーバーで受信し、個人のGmailに転送して確認している」という運用をしている企業は要注意です。

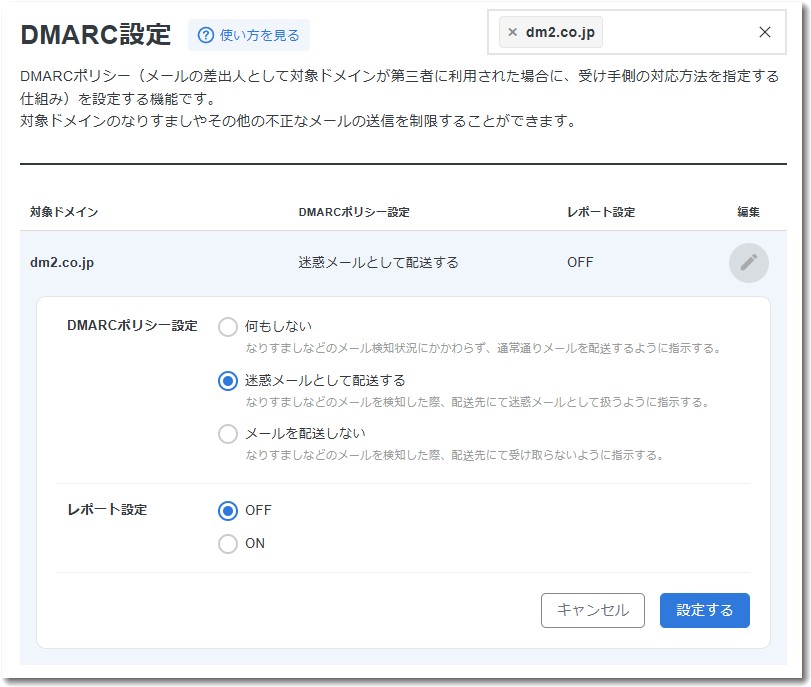

DMARCには、認証に失敗した(=なりすましの疑いがある)メールをどう処理するかを決める「ポリシー(p=)」という設定があります。導入初期はトラブルを防ぐために、これが 「何もしない(p=none)」 になっていることがほとんどです。

この「p=none(監視モード)」のままだと、システムは「なりすましメールだと気づいているけれど、指示がないからそのまま通す」という動きをしてしまいます。結果として、優秀なGmailのスパムフィルタさえもすり抜け、堂々と受信トレイに届いてしまうのです。

実践!なりすましを徹底ブロックする3つの設定ポイント

このような事態を防ぎ、自社ドメインを強固に守るための具体的な設定見直しポイントを3つご紹介します。

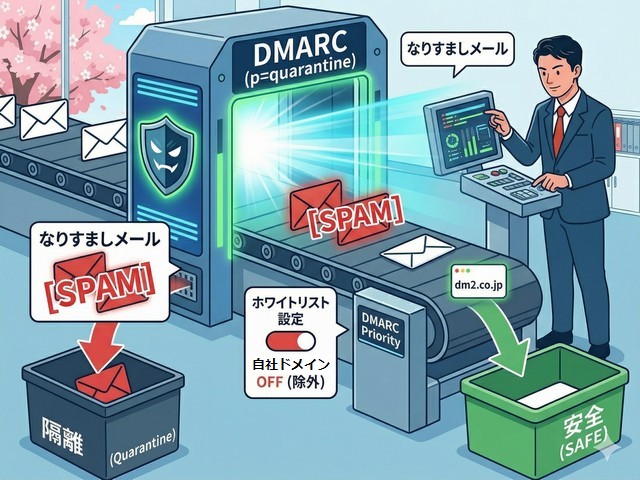

ポイント1:DMARCポリシーを「隔離(quarantine)」に引き上げる

DMARC設定の最大の鍵は、ポリシーの厳格化です。 DNS設定、またはレンタルサーバーのDMARC設定画面から、ポリシーを p=none(何もしない)から、p=quarantine(迷惑メールとして処理する/隔離) または p=reject(受信を拒否する) に変更しましょう。

これにより、第三者が自社ドメインを名乗って送ってきた偽メールに対し、「これは偽物だから迷惑メールにしなさい」と受信側(Gmailなど)に強制的なルールを適用させることができます。

ポイント2:サーバーの「迷惑メールフィルタ」と「転送」の連携

レンタルサーバーで受信し、Gmailに転送する運用の場合、サーバー側の迷惑メールフィルタ設定も重要です。

おすすめは、サーバー側で迷惑メールと判定された場合、「削除」せずに「件名に [SPAM] などの目印をつけて受信箱に届ける」設定にすることです。これにより、サーバー側で[SPAM]マークが付き、さらに転送先のGmail側でもDMARCポリシー(quarantine)が発動して迷惑メールフォルダに振り分けられます。

「勝手に消されて必要なメールに気づかなかった」という事故を防ぎつつ、安全に隔離することが可能です。

ポイント3:【要注意】自社ドメインを「ホワイトリスト」に入れない!

迷惑メールフィルタの設定画面で、「自社からのメールがスパム判定されないように」と、自社ドメイン(例:@your-company.co.jp)をホワイトリスト(許可リスト)に登録していませんか? 実はこれは非常に危険です。

ホワイトリストに自社ドメインを入れてしまうと、スパム業者が自社ドメインになりすまして送ってきた悪意あるメールまで、「許可リストにあるから安全だ」とシステムが誤認し、フリーパスで通してしまいます。

正しくSPF・DKIM・DMARCが設定されていれば、ご自身が送った正規のメールがスパム判定されることは基本的にありません。自社ドメインはホワイトリストから除外し、DMARCによる厳格な認証システムに一本化しましょう。

まとめ:新年度を機に、強固なメール環境の構築を

メールのセキュリティ対策は、一度設定して終わりではありません。環境の変化に合わせて、定期的に設定を見直し、アップデートしていくことが求められます。

-

SPF、DKIM、DMARCの3点セットを必ず導入する

-

DMARCポリシーを「quarantine(隔離)」または「reject(拒否)」に厳格化する

-

自社ドメインのホワイトリスト登録を解除し、認証システムに任せる

新メンバーが増え、社内外のコミュニケーションが活発になるこの時期。思わぬトラブルを防ぎ、安全・安心なビジネス通信環境を守るために、ぜひ本記事を参考に自社のサーバー設定を見直してみてください。

この記事を書いた遠田幹雄は中小企業診断士です

遠田幹雄は経営コンサルティング企業の株式会社ドモドモコーポレーション代表取締役。石川県かほく市に本社があり金沢市を中心とした北陸三県を主な活動エリアとする経営コンサルタントです。

小規模事業者や中小企業を対象として、経営戦略立案とその後の実行支援、商品開発、販路拡大、マーケティング、ブランド構築等に係る総合的なコンサルティング活動を展開しています。実際にはWEBマーケティングやIT系のご依頼が多いです。

民民での直接契約を中心としていますが、商工三団体などの支援機関が主催するセミナー講師を年間数十回担当したり、支援機関の専門家派遣や中小企業基盤整備機構の経営窓口相談に対応したりもしています。

保有資格:中小企業診断士、情報処理技術者など

会社概要およびプロフィールは株式会社ドモドモコーポレーションの会社案内にて紹介していますので興味ある方はご覧ください。

お問い合わせは電話ではなくお問い合わせフォームからメールにておねがいします。新規の電話番号からの電話は受信しないことにしていますのでご了承ください。

【反応していただけると喜びます(笑)】

記事内容が役にたったとか共感したとかで、なにか反応をしたいという場合はTwitterやフェイスブックなどのSNSで反応いただけるとうれしいです。

本日の段階で当サイトのブログ記事数は 7,050 件になりました。できるだけ毎日更新しようとしています。

遠田幹雄が利用しているSNSは以下のとおりです。

facebook https://www.facebook.com/tohdamikio

ツイッター https://twitter.com/tohdamikio

LINE https://lin.ee/igN7saM

チャットワーク https://www.chatwork.com/tohda

また、投げ銭システムも用意しましたのでお気持ちがあればクレジット決済などでもお支払いいただけます。

※投げ銭はスクエアの「寄付」というシステムに変更しています(2025年1月6日)

※投げ銭は100円からOKです。シャレですので笑ってご支援いただけるとうれしいです(笑)

株式会社ドモドモコーポレーション

石川県かほく市木津ロ64-1 〒929-1171

電話 076-285-8058(通常はFAXになっています)

IP電話:050-3578-5060(留守録あり)

問合→メールフォームからお願いします

法人番号 9220001017731

適格請求書(インボイス)番号 T9220001017731

英語表示の社名:DomoDomo Corporation Inc.